Bagaimana cara menggunakan Trend Micro HijackThis?

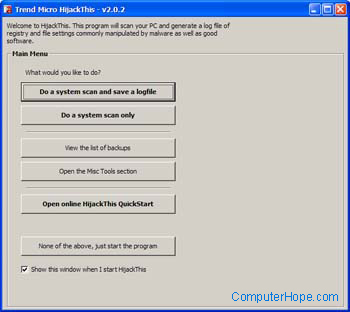

Setelah mengunduh dan menginstal Trend Micro HijackThis versi terbaru, buka file. Jika komputer Anda tidak dapat membuka program, coba ganti nama file ke yang lain (misalnya, sniper.exe) dan jalankan kembali. Setelah terbuka, Anda akan melihat layar yang mirip dengan contoh gambar di bawah ini.

Klik tombol terakhir “Tidak satu pun di atas, cukup mulai program” dan pilih tombol “Config ..”. Pastikan kotak centang untuk berikut ini dicentang.

- Buat cadangan sebelum memperbaiki item

- Konfirmasikan perbaikan & abaikan item

- Abaikan domain non-standar tetapi aman di IE

- Sertakan daftar proses yang berjalan di file log

Setelah dicentang atau diverifikasi, klik Menu utama tombol.

Selanjutnya, pilih tombol pertama Lakukan pemindaian sistem dan simpan file log untuk memulai pemindaian sistem. Setelah selesai, Anda akan melihat layar yang mirip dengan contoh gambar di bawah ini dan jendela Notepad baru yang menampilkan log HijackThis baru.

Jika Anda membuat log ini untuk dianalisis secara online, salin log lengkap ke clipboard dengan menekan Ctrl + A untuk memilih semua teks. Setelah disorot, klik Edit dan Salin. Setelah selesai, ini dapat disisipkan ke halaman forum atau alat HijackThis, seperti alat proses Windows Harapan Komputer.

File log HijackThis juga disimpan di komputer Anda di direktori default “C: program files Trend Micro HijackThis ” dan dapat dilampirkan ke posting forum atau dikirim ke pengguna lain melalui email untuk dianalisis.

Memahami hasil

Sekilas, hasilnya mungkin tampak luar biasa, tetapi log berisi semua informasi dan lokasi potensial tempat malware dapat menyerang komputer Anda. Di bawah ini adalah uraian singkat dari masing-masing bagian ini untuk pemahaman umum tentang apa itu.

HijackThis adalah utilitas tingkat lanjut dan dapat membuat modifikasi pada Registry dan file sistem lainnya yang dapat menyebabkan masalah tambahan pada komputer. Pastikan Anda telah mengikuti petunjuk di atas, membuat cadangan perubahan, dan memahami apa yang diperbaiki sebelum memperbaiki item yang dicentang.

R0 – R3 bagian

Nilai Windows Registry yang telah dibuat dan diubah yang terkait dengan browser Microsoft Internet Explorer Anda. Seringkali malware menyerang nilai-nilai Registry ini untuk mengubah beranda default Anda, halaman pencarian, dll. Di bawah ini adalah contoh nilai R0.

R0 - HKCUSoftwareMicrosoftInternet ExplorerMain,Start Page = https://www.computerhope.com/

F0 – F3 bagian

Gambaran umum tentang apa pun yang ditampilkan yang dimuat dari file system.ini atau win.ini.

Bagian N1 – N4

Mirip dengan bagian R0-R3, bagian ini adalah bagian dari file prefs.js yang berhubungan dengan browser Netscape dan Mozilla Firefox. Bagian N1-N4 diserang untuk mengubah beranda default, halaman pencarian, dll.

Bagian O1

Bagian ini akan berisi semua pengalihan file host yang telah dibuat ke file host Windows. Pengalihan adalah jenis serangan lain yang mengalihkan nama domain ke alamat IP yang berbeda. Misalnya, serangan dapat menggunakan ini untuk mengarahkan URL perbankan Anda ke situs lain untuk mencuri informasi masuk. Di bawah ini adalah contoh garis O1.

O1 - Hosts: ::1 localhost

Bagian O2

Bagian ini berisi semua BHO Internet (Objek Pembantu Peramban) dengan CLSID (terlampir dalam {}) yang terpasang di komputer. Di bawah ini adalah contoh garis O2.

O2 - BHO: Adobe PDF Reader Link Helper - {06849E9F-C8D7-4D59-B87D-784B7D6BE0B3} - C:Program FilesCommon FilesAdobeAcrobatActiveXAcroIEHelper.dll

Bagian O3

Bagian ini akan menyalakan semua toolbar Microsoft Internet Explorer yang diinstal di komputer. Meskipun ada banyak bilah alat browser yang sah, ada juga banyak bilah alat dan bilah alat berbahaya yang dipasang oleh program lain yang mungkin tidak Anda inginkan. Di bawah ini adalah contoh garis O3.

O3 - Toolbar: StumbleUpon Toolbar - {5093EB4C-3E93-40AB-9266-B607BA87BDC8} - C:Program FilesStumbleUponStumbleUponIEBar.dll

Bagian O4

Salah satu bagian yang paling sering dilihat, bagian O4 berisi program yang dimuat secara otomatis di Windows Registry setiap kali komputer dijalankan. Di bawah ini adalah contoh dari baris ini.

O4 - HKLM..Run: [NvCplDaemon] RUNDLL32.EXE C:WINDOWSsystem32NvCpl.dll,NvStartup

Bagian O5

Bagian ini menampilkan semua ikon Panel Kontrol Windows yang telah dinonaktifkan untuk ditampilkan. Beberapa malware dapat menonaktifkan Panel Kontrol Windows untuk membantu mencegah Anda memecahkan masalah yang disebabkan oleh program.

Bagian O6

Jika ada opsi Microsoft Internet Explorer yang telah dinonaktifkan oleh kebijakan, opsi tersebut harus diperbaiki.

Bagian O7

Bagian ini ditampilkan jika mengakses Editor Registri (regedit) telah dinonaktifkan. Jika ada harus diperbaiki.

Bagian O8

Semua fitur tambahan yang telah ditambahkan ke menu klik kanan Microsoft Internet Explorer ditampilkan di bagian ini. Di bawah ini adalah contoh dari baris ini.

O8 - Extra context menu item: &Windows Live Search - res://C:Program FilesWindows Live Toolbarmsntb.dll/search.htm.

Bagian O9

Tombol atau item menu tambahan apa pun yang telah ditambahkan ke Microsoft Internet Explorer akan ditampilkan di sini. Di bawah ini adalah contoh dari baris ini.

O9 - Extra button: StumbleUpon - {75C9223A-409A-4795-A3CA-08DE6B075B4B} - C:Program FilesStumbleUponStumbleUponIEBar.dll.

Bagian O10

Bagian ini menampilkan semua pembajak Windows Winsock. Walaupun baris-baris ini dapat diperbaiki dari HijackThis karena cara kerja Winsock, kami menyarankan menggunakan LSP-Fix alat alternatif yang dirancang untuk memperbaiki bagian ini, jika ditemukan. Di bawah ini adalah contoh dari baris ini.

O10 - Unknown file in Winsock LSP: c:windowssystem32nwprovau.dll

Bagian O11

Menampilkan grup tambahan apa pun yang telah ditambahkan ke bagian Opsi Lanjutan Microsoft Internet Explorer.

Bagian O12

Bagian ini menampilkan semua plugin Microsoft Internet Explorer yang telah diinstal di komputer.

Bagian O13

Menampilkan semua perubahan yang telah dilakukan pada awalan http: // default Microsoft Internet Explorer. Digunakan saat pengguna mengetik alamat URL, tetapi tidak menambahkan “http: //” di depan.

Bagian O14

Bagian ini menampilkan setiap perubahan di file iereset.inf yang telah dibuat. File ini digunakan saat memulihkan pengaturan Microsoft Internet Explorer kembali ke pengaturan default.

Bagian O15

Menampilkan perubahan Zona Tepercaya Microsoft Internet Explorer. Kecuali Anda telah menambahkan atau mengenali bagian ini, kami sarankan untuk memperbaikinya melalui HijackThis. Di bawah ini adalah contoh garis O15.

O15 - Trusted Zone: http://www.partypoker.com

Bagian O16

Menampilkan semua objek ActiveX Microsoft Internet Explorer. Di bawah ini adalah contoh dari baris ini.

O16 - DPF: {0CCA191D-13A6-4E29-B746-314DEE697D83} (Facebook Photo Uploader 5) - http://upload.facebook.com/controls/FacebookPhotoUploader5.cab.

Bagian O17

Bagian ini menampilkan potensi pembajakan DNS dan Domain. Di bawah ini adalah contoh dari baris ini.

O17 - HKLMSystemCCSServicesTcpip..{F30B90D7-A542-4DAD-A7EF-4FF23D23587B}: Nameserver = 203.23.236.66 203.23.236.69.

Bagian O18

Semua pembajak protokol akan ditampilkan di sini. Jika bagian ini terlihat, disarankan untuk diperbaiki oleh HijackThis.

O18 - Protocol: sacore - {5513F07E-936B-4E52-9B00-067394E91CC5} - c:PROGRA~1mcafeeSITEAD~1mcieplg.dll.

Bagian O19

Bagian ini menampilkan setiap perubahan lembar gaya CSS yang telah dibuat. Kecuali Anda menggunakan lembar gaya khusus, Anda disarankan menggunakan HijackThis untuk memperbaiki bagian ini.

Bagian O20

Di bagian ini, apa pun yang dimuat melalui APPInit_DLL atau Winlogon ditampilkan di bagian ini. Di bawah ini adalah contoh dari masing-masing baris ini.

O20 - AppInit_DLLs: avgrsstx.dll

O20 - Winlogon Notify: !SASWinLogon - C:Program FilesSUPERAntiSpywareSASWINLO.DLL.

Bagian O21

Apa pun yang dimuat di kunci registri Windows SSODL (ShellServiceObjectDelayLoad) akan ditampilkan di bagian ini.

Bagian O22

Bagian ini menampilkan kunci registri Windows autorun SharedTaskScheduler apa pun. Di bawah ini adalah contoh dari baris ini.

O22 - SharedTaskScheduler: Windows DreamScene - {E31004D1-A431-41B8-826F-E902F9D95C81} - C:WindowsSystem32DreamScene.dll.

Bagian O23

Di bagian ini, semua layanan startup Windows XP, NT, 2000, 2003, dan Vista ditampilkan di bagian ini. Di bawah ini adalah contoh dari baris ini.

O23 - Service: AVG8 E-mail Scanner (avg8emc) - AVG Technologies CZ, s.r.o. - C:PROGRA~1AVGAVG8avgemc.exe.

Bagian O24

Terakhir, bagian O24 adalah semua komponen Microsoft Windows Active Desktop yang diinstal di komputer. Kecuali Anda menggunakan Active Desktop atau mengenali namanya, kami sarankan Anda untuk memperbaikinya juga. Di bawah ini adalah contoh dari baris ini.

O24 - Desktop Component 1: (no name) - http://mbox.personals.yahoo.com/mbox/mboxlist.